Exkluzív VAGY funkció

|

|

Venn-diagram az |

|

|

Venn-diagram az |

A funkció XOR , gyakran nevezik XOR (e x clusive OR ) vagy diszjunkció kizárólagos vagy ⊻ a relációs algebra , a logikai operátor A logikai algebra . Két operandus esetében , amelyek mindegyikének értéke lehet IGAZ vagy HAMIS, csak akkor társít egy olyan eredményt, amely maga az IGAZ érték, ha a két operandusnak különálló értékei vannak.

Ezt az operátort érdekes tulajdonságai miatt széles körben használják az elektronikában , az informatikában és a kriptográfiában is .

Jelképe hagyományosan egy pluszjel egy körben: "⊕"

Meghatározás

Nevezzük A és B-t a két figyelembe vett operandusnak. Fogadjuk el, hogy értéküket a következőképpen képviseljük:

1 = IGAZ0 = HAMIS

Az XOR operátort az igazságtáblázata határozza meg , amely minden lehetséges A és B érték esetén megadja az R eredmény értékét:

| XOR igazságtáblázat | ||

| NÁL NÉL | B | R = A ⊕ B |

| 0 | 0 | 0 |

| 0 | 1 | 1 |

| 1 | 0 | 1 |

| 1 | 1 | 0 |

Mint láthatjuk, az XOR logikai operátor, vagy kizárólagos OR, a következő mondattal határozható meg:

vagy

Az eredmény IGAZ, ha a két A és B operandus különálló értékekkel rendelkezikvagy

Az eredmény IGAZ, ha páratlan számú bemenet igaz (ez különösen akkor alkalmazható, ha két vagy több XOR logikai operátor lépcsőzetes ( paritásbit- generátorok )Azért különbözik a befogadó VAGY operátortól, mert HAMIS eredményt ad, ha A és B egyszerre IGAZ. Jelképe szintén különbözik a befogadó VAGY operátortól, amelynek szimbóluma egyszerűen "PLUS": "+".

A számítástechnikában ez az operátor felhasználható két , 0 vagy 1 értékű bit összekapcsolására az előző táblázatban meghatározott szabályok alkalmazásával, maga az eredmény egy bit értéke .

ÉS / VAGY logikai kapukkal A XOR B = (A ÉS nem B) VAGY (nem A ÉS B).

Az XOR függvény egy példa a paritásfüggvényre .

Egyenértékűség, bevezetés és kiküszöbölés

Az exkluzív diszjunkció vagy J pq kifejezhető konjunkció ("és logikus", ), disszjunkció ("vagy logikus", ) és logikai tagadás ( ) formájában az alábbiak szerint:

A kizárólagos diszjunkció a következőképpen is megfogalmazható:

Az XOR ezen ábrázolása hasznos lehet áramkör vagy hálózat kiépítésekor, mert csak egy műveletet és kevés műveletet és . A személyazonosság igazolása az alábbiakban található:

Néha hasznos megjegyezni a következőket:vagy:

Ez az egyenértékűség megállapítható úgy, hogy De Morgan törvényeit kétszer alkalmazzuk a fenti bizonyítás negyedik sorára.

A logikai egyenértékűség kizárása az anyagi vonzat szabályai szerint, vagy azzal egyenértékű .

Összefoglalva:

Néhány matematikai tulajdonság

- (ez könnyen ellenőrizhető az asztalon a 2 lehetséges értékei A )

- Kommutativitás

- Asszociativitás, ahol az egybeesési függvény.

- akkor és csak akkor (bizonyos értelemben azonnali, a másikban az asszociativitási tulajdonság és tulajdonjog használatával :)

- Ebből a tulajdonságból következtethetünk: vagy akár újra: és még egyszer:

- így és

- (Az első két tulajdonság és az asszociativitás következménye - hasznos a kriptográfiában (lásd alább))

- A készlet {0; 1} ellátva a két törvény a belső készítmény kizárólagos VAGY és ÉS egy véges test .

Példa a kriptográfia használatára

Tekintsünk titkosítandó digitális dokumentumot , amely bitek sorozatából áll . Az adatfolyam-titkosítási módszerben ugyanannak a hosszúságú, teljesen véletlenszerű bit sorozatnak is rendelkeznie kell , amelyet titkosítási kulcsnak hívnak . A dokumentum bitjeit egyenként dolgozzuk fel, kombinálva azt a titkosítási kulcs azonos rangú bitjével.

Nevezzük Egy olyan világos kicsit , és B a bit azonos értékű a véletlenszerű sorrendben.

A titkosítás kiszámításához a bit C által a C = A ⊕ B . C jelentése a titkosított A .

Ahhoz, hogy dekódolni C használjuk ismét a bit B a random szekvencia, és számítjuk: C ⊕ B .

Az eredmény A , a tiszta bit, mert C ⊕ B = A ⊕ B ⊕ B = A ⊕ 0 = A , a fenti első két tulajdonság felhasználásával.

Ez a módszer a szimmetrikus titkosítás egyik módja , ahol ugyanazt a kulcsot használják a titkosításhoz és a visszafejtéshez.

Ez a rendszer, bár elvileg nagyon egyszerű, sérthetetlennek bizonyulhat, ha a kulcs bitjeinek szekvenciája valóban véletlenszerű. Ez utóbbit szintén csak egyszer kell használni (egyszer használatos maszkról , vagy akár "egyszeri betétről" beszélünk ). Ebben a mondatban mindenekelőtt a „véletlenszerű” szó a legnehezebben megvalósítható. De amikor a kulcs valóban véletlen (technikailag, hogy felhívjuk szerint egyenletes eloszlását az összes lehetséges szekvenciák hossza), ez a rendszer teljesen biztonságos, abban az értelemben, szigorúan meghatározott Claude Shannon , a 1949 , egy cikkben a „titoktartási rendszerek kommunikációs elméletének” alapítója. Hozzá kell tenni, hogy elméletileg ez az egyetlen titkosítás, amely teljes biztonságot eredményez.

Lásd még a cikket: eldobható maszk

Rajz

Íme egy numerikus példa az előző módszerre:

M = 0110101011010100 (sima szöveges üzenet)

K = 0101011011100110 (a kulcs; természetesen titokban kell tartani)

Fogadjuk el, hogy a ⊕ szimbólum itt az XOR operátor alkalmazását jelenti az egyes bitekre

A titkosításhoz az igazságtáblát kell használnia: "M" az üzenete, a "K" pedig a titkos kulcs.

Tehát: M ⊕ K = C. A "C" a titkosított üzenetet jelenti:

Titkosítás: C = M ⊕ K = 0011110000110010 (titkosított üzenet)

Dekódolás: M = C ⊕ K = 0110101011010100 (visszafejtett üzenet)

Történelem

Ezt a titkosítási rendszert használták a piros telefonhoz , valójában egy telexhez , amely közvetlenül összekapcsolta a Kreml és a Fehér Ház között a kulcsokat, majd diplomáciai táskákon keresztül haladt . Az eldobható maszkrendszert szovjet kémek is alkalmazták. Néhány maszkot többször használtak (néha évközökkel), amelyek lehetővé tették az angol titkosítási szolgáltatások számára, hogy megfejtenek bizonyos üzeneteket.

A kriptográfia egyéb alkalmazásai

Minden szimmetrikus rejtjel az XOR operátort használja. Különösen az AES ( Rijndael ) szimmetrikus, magas biztonságú kriptográfiai algoritmus használja ezek közül nagyon nagy számot.

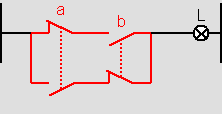

Alkalmazás az elektronikában

Példa felhasználásra: A 7486 TTL integrált áramkör vagy a CMOS 4070 integrált áramkör négy, kizárólagos OR típusú logikai kaput integrál. Illusztráció: Példa: A lámpa kigyullad, ha csak az "a" vagy "b" gombot nyomja meg, de nem, ha egyszerre nyomja meg az "a" és "b" gombot.

Diagram Egyenlet

Kronogram

Egyenlet

Kronogram

IEC szimbólum

IEC szimbólum

ANSI szimbólum (más néven katonai)

ANSI szimbólum (más néven katonai)

Számítógépes alkalmazások

A kriptográfiához kapcsolódó felhasználások mellett az exkluzív OR funkció lehetővé teszi a változó (gyakran egy regiszter ) értékének gyors nullára állítását.

Vegyük például azt az összeállítási kódot , amely az exkluzív VAGY segítségével állítja vissza az eax regiszter értékét nullára:

xor eax, eaxAz x86 típusú processzorokon ez az utasítás rövidebb (bájtok számában), mint a következő intuitív kód:

mov eax, 0Lehetővé teszi egy változó nullára állítását is, ha a feltételek nem teszik lehetővé a 0x00 bájtot a binárisban ( shellcode ).

Használhatja az exkluzív OR-t is két változó cseréjére ideiglenes változó használata nélkül .

Alkalmazás a háztartási villamos energiában

Az exkluzív VAGY logikai szolgáltató által a háztartási villamos energiában használt egyik alkalmazás olyan helyiségekben található, ahol az izzó két bemenet közelében elhelyezett két kapcsolóval be- vagy kikapcsolható. Mindkét kapcsoló be- vagy kikapcsolhatja az izzót, függetlenül a másik kapcsoló helyzetétől. Az ilyen funkcionalitás eléréséhez össze kell kapcsolnunk a két kapcsolót egy XOR operátor létrehozásához. Ez az úgynevezett " oda-vissza " szerelvény .

![{\ displaystyle {\ begin {mátrix} p \ oplus q & = & (p \ land \ lnot q) & \ lor & (\ lnot p \ land q) \\ [3pt] & = & ((p \ land \ lnot q) \ lor \ lnot p) & \ land & ((p \ land \ lnot q) \ lor q) \\ [3pt] & = & ((p \ lor \ lnot p) \ land (\ lnot q \ lor \ lnot p)) & \ land & ((p \ lor q) \ land (\ lnot q \ lor q)) \\ [3pt] & = & (\ lnot p \ lor \ lnot q) & \ land & (p \ lor q) \\ [3pt] & = & \ lnot (p \ land q) & \ land & (p \ lor q) \ end {mátrix}}}](https://wikimedia.org/api/rest_v1/media/math/render/svg/c9d13922496dd48e20bbace8ae95ee59f340df07)

![{\ displaystyle {\ begin {mátrix} p \ oplus q & = & (p \ land \ lnot q) & \ lor & (\ lnot p \ land q) & = & p {\ overline {q}} + {\ overline {p}} q \\ [3pt] & = & (p \ lor q) & \ land & (\ lnot p \ lor \ lnot q) & = & (p + q) ({\ overline {p}} + {\ overline {q}}) \\ [3pt] & = & (p \ lor q) & \ land & \ lnot (p \ land q) & = & (p + q) ({\ overline {pq} }) \ end {mátrix}}}](https://wikimedia.org/api/rest_v1/media/math/render/svg/1aede2a23b5b43fb562e687bf13cf4e9156ba8e8)